在2020年6月18日至6月24日之間,Imperva每天減少了200KRPS(每秒請求)大規模DDos攻擊。

Imperva對阻擋的DDos攻擊進行了調查,以便更好地了解其結構並進行更加有效率的流量緩解。在此篇文章中,我們將分析這些大規模的DDos攻擊,並提供一些關鍵要點,以提高您網站的安全性。

通常在調查第七層應用層的DDoS攻擊時,直接關注的重點是RPS。如果太高的話我們可能正受到攻擊。但RPS僅僅算是冰山一角,還有很多值得探索的地方。

經過分析我們注意到攻擊者最大的共通點,它們都針對同一行業的網站 – 娛樂產業,更明確的說是遊戲和博弈產業。

從圖1可以很清楚地看出,雖然通常遭受攻擊站點的大部分流量都來自中國,但在攻擊過程中,整個流量分佈發生了變化,流量開始從許多其他國家以及地區流入。看到這些網站是中國人,大多數正常流量都來自中國。但攻擊者並沒有花費太多努力,以使其看起來像是從該站點的國家(即中國)進行了攻擊。中國在產生應用程序DDoS攻擊方面居於2019年之首,那就引出了一個問題–他們為什麼要通過其他國家代理攻擊?最可能的一個答案就是攻擊者使用了殭屍網絡或DDoS進行出租服務,利用了分佈在許多不同國家的殭屍程序。另一個可能性是攻擊者不是來自中國。

通過致力於分析每一天的DDoS攻擊數據來進一步研究此問題。在圖2可以觀察到在DDoS攻擊期間,來源國家以及地區的數量激增。

每個站點都有自己獨特的模式,通過外部監視站點來觀察是非常棘手的,因此我們並不希望攻擊者能夠模仿它。讓我們研究一下這些模式,並將其與攻擊模式進行比較。

首先,我們分析攻擊期間隨著時間推移而受到攻擊的國家/地區。

正如我們之前在圖3中看到的,在DDoS為非集中攻擊時間段時,國家/地區分佈顯示非常均勻,而在這種正常的情況下,來源國/地區幾乎沒有任何多樣性。在攻擊發生的時間段,可以輕鬆地看到在攻擊發生在13到19之間,來源的分佈發生了很大變化。

Imperva在檢測系統中使用了完善的“客戶分類”機制,以確切地了解誰是誰,哪個Web客戶端實際上是請求的背後人。雖然在許多情況下,僅依靠用戶代理就足夠了。但Imperva決定使用此系統調查在攻擊期間、之前和之後訪問過站點的Web客戶端。

圖4顯示了DDoS與正常流量之間的區別。總體而言,絕大多數的攻擊者使用的是GenericBot,而網站的正常流量則主要由瀏覽器、應用程序和一些GenericBot組成。

Imperva對每個站點進行此分析,並發現那些通過查看訪問該網站的特定Web客戶端並不是常規類別,因此Ipmerva分別針對每個瀏覽器進行了調查。

在圖5中可以看到,在13到19之間,Web客戶端分配發生了巨大變化。同時巧合的是在這個時間段,站點受到了DDoS攻擊。通常應該會有許多不同的Web客戶端訪問該站點,但是在遭受攻擊期間,所有Web客戶端的多樣性都會被傳播DDoS攻擊的殭屍程序影響並傾向幾種Web客戶端。

如果我們信任客戶端並使用其用戶代理(它們是完全由客戶端/攻擊者控制的HTTP標頭)來識別它們,該怎麼辦?

根據圖6分佈變化可以注意到攻擊者確實嘗試模仿他們認為該網站的訪問量的樣子。其中合理的是UC和QQ是中文瀏覽器,以及使用android的中文行動設備。但與該網站的實際流量卻大不相同。

網頁流量分析範例:關鍵是客戶端的轉移分配

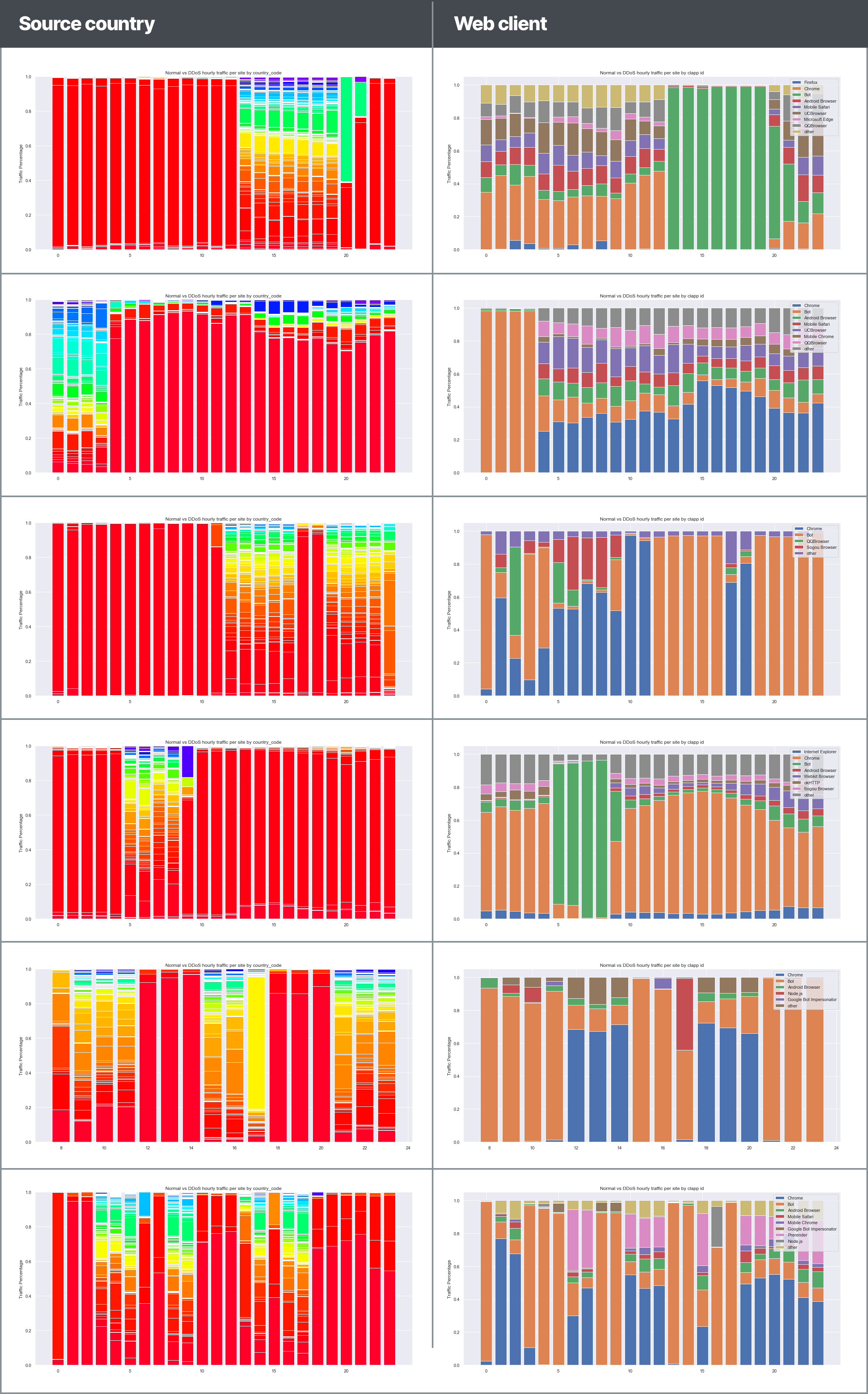

在下表中,您可以看到我們觀察到的大規模攻擊中Web客戶端和來源國的每日分佈。 每行代表一次不同的攻擊。

可以明顯地觀察到攻擊過程中的數據分佈是如何劇烈變化,以及這些變化與來源國和網絡客戶之間的負相關。

Imperva查看的另一個因素是冒名者的數量,在某些情況下,這是合法行為。例如如果要從移動設備獲取網站的桌面版本,則可能需要聲明自己為非移動瀏覽器。在其他情況下,這樣是不合法的,但也並不完全是攻擊。例如宣稱自己是Google-bot可以幫助您逃避廣告和收費牆。但攻擊者冒充合法的Web客戶端以逃避檢測也是非常的常見。

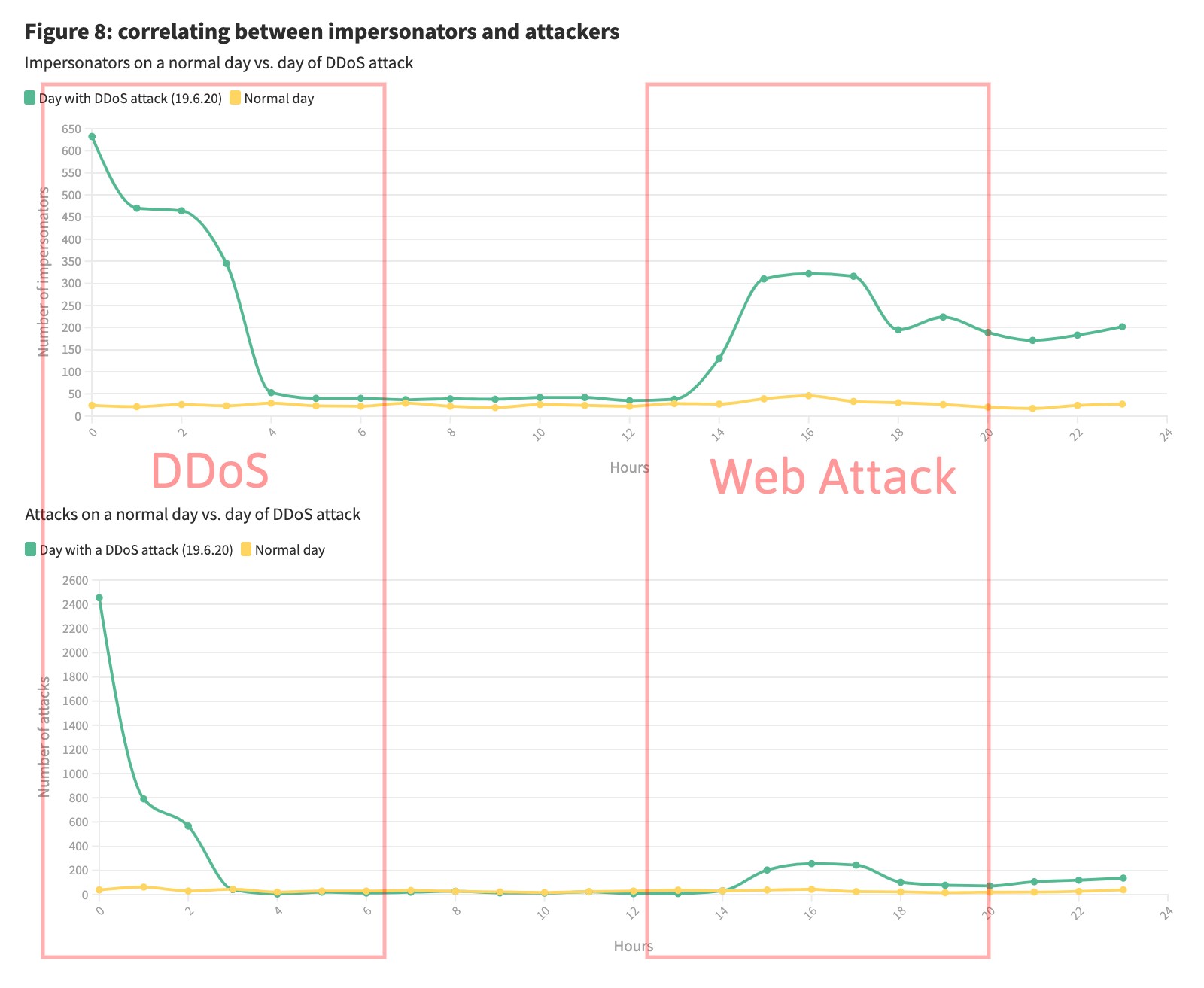

所以Imperva決定在DDoS與正常運作時間內檢查冒名者的數量:

圖7中的統計數據非常簡單明了說明,在DDoS攻擊期間有更多的冒名者。

圖表如圖所示 – 冒名者(圖8上方圖表)與網站上的攻擊相關(圖8下方)。 在最初的幾個小時(0-3)進行DDoS攻擊期間,隨後發生了很多攻擊,從14開始,很明顯觀察到攻擊次數與冒充者之間的關聯性。

結論很簡單-冒名者數量的增加是惡意活動的跡象,但不一定是DDoS攻擊。

DDos主要攻擊重點

站台管理者可以採取許多措施來保護自己的網站,而最迅速且有效率的方式查看geoIP。當總體RPS太高時,請嘗試阻止您期望流量微乎其微的國家。如果無法應用這種規則,請嘗試完全封鎖這些國家。您可以不收到任何相同操作的網路客戶端流量。因此,當RPS很高時,請嘗試阻止所有您在站點中觀察的用戶代理。但是請注意,雖然這些解決方案可以保護您免受較為粗略的攻擊,但熟練的攻擊者仍然可以輕鬆繞過它們。

如果您缺乏實施此類規則的能力,Imperva擁有完善的DDoS解決方案來保護您的網站和網絡。