如何選擇符合需求的資料加密方式

最理想的解決方案會依企業組織使用情形、面對的威脅和可接受的部署複雜度而有所不同。

對管理高層來說,資料加密可以視為單純的二分法選擇題:進行資料加密部署,讓公司資產受到保護;或是不進行加密(這也是基層人員要緊張的時候了)。無論如何,而對資安人員來說,保護機敏資料的實務作業並不是二分法這麼簡單的事。

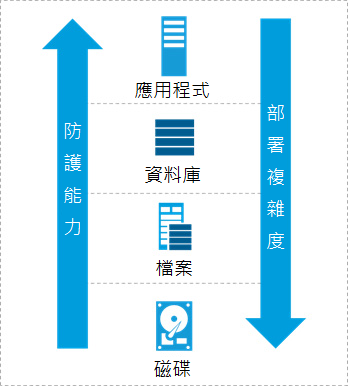

要選擇哪種資料加密解決方案最能滿足企業需求時,有幾個考量的要素。資料加密類型可以依所部署的技術層級分為四個等級,磁碟或媒體、檔案系統、資料庫和應用程式。

一般而言,在低階層級進行加密較為簡單且不耗工,但能阻擋的威脅數量和類型也較少;相反的,在高階層級進行加密可以獲得的防護和阻擋的威脅也較多。

防護能力和部屬複雜對會隨著加密的技術層級增加而提升

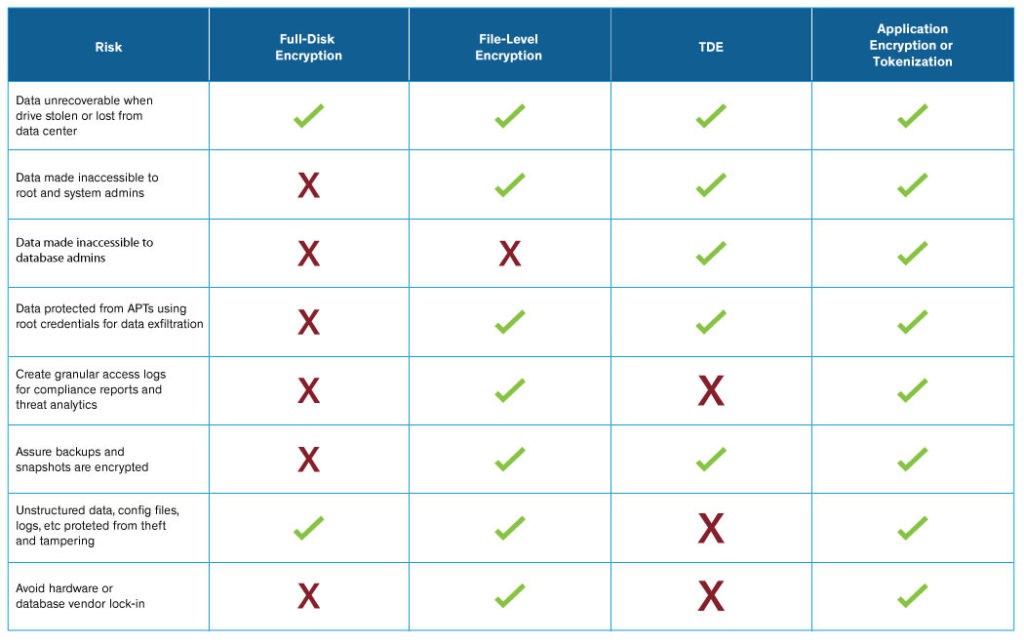

全碟加密(Full-disk encryption, FDE)和自加密硬碟(self-encrypting drives, SED)會在資料寫入磁碟時進行加密,並在讀取磁碟資料時進行解密。

FDE/ SED 優點:

- 最簡易的加密部署方式

- 對應用程式、資料庫和使用者毫無影響(Transparent)

- 高效能、以硬體為基礎的加密方式

FDE/ SED 限制:

- 只能阻擋相當有限的威脅-防止儲存媒介的實體竊取

- 缺乏對進階持續威脅(APT)、內部惡意人員或外部駭客的防護

- 滿足最基本的合規要求

- 不提供細部存取稽核日誌(audit log)

關鍵重點:

- 雲端供應商提供的加密功能等同於FDE,附帶的限制如上述所列

- FDE 對筆電這種容易被遺失或竊取的硬體來說是有用的,但對資料中心或雲端環境中常見的威脅,FED 並不管用

Thales 相關解決方案

- 您可以用 Vormetric 金鑰管理平台 管理企業組織內部FDE儲存設備的加密金鑰

- 滿足組織和產業對加密金鑰管理的合規要求,雲端服務使用者可以用 CipherTrust 雲端金鑰管理器 或 nShield Bring Your Own Key(BYOK)從雲端服務供應商手中取得對資料加密金鑰的管控權

了解更多:

- 分析師資源 Aberdeen Infographic

檔案層加密是透過安裝在作業系統的代理程式(agent) 提供防護控管。Agent 會攔截所有對磁碟的讀寫呼叫(call),然後依政策確認資料該被加密還是解密。完善的檔案系統加密產品可依政策進行存取管控(包括特權使用者和應用程式),以及細部日誌(granular logging)功能。

檔案層加密優點:

- 對使用者和應用程式無影響(Transparent),組織單位不用進行應用程式客製化或改變相關業務流程

- 檔案層加密可支援結構化和非結構化資料

- 建立強而有力的管控,防止特權使用者濫用,並符合一般合規要求

- 提供可用於智慧防護和合規報告的細部檔案存取日誌與 SIEM 系統整合

檔案層加密限制:

- 加密代理程式主要是針對作業系統,因此要確保所選擇的解決方案能涵蓋 Windows、Linux 和 Unix平台等常見系統

關鍵重點:

- 對多數組織和使用情況來說,檔案加密可說是最理想的方式,能提供絕大多數使用情境所需的防護,且易於部署、運作

Thales 相關解決方案:

- Vormetric 透明加密 :可進行結構化和非結構化檔案加密,還包括對特權使用者的存取管控

- Vormetric 智慧防護 :可有效運用細部安全日誌

- Vormetric 雲端加密閘道器:讓組織單位能在雲端儲存環境進行機敏資料加密

資料庫加密的方式讓資安人員能夠對資料庫內特定的資料子集(subset)或整個資料庫檔案進行加密。有許多資料庫供應商都提供這類的解決方案,一般通稱為透明資料加密(transparent data encryption, TDE)。

透明加密(TDE)優點:

- 在資料庫內即可保護資料

- 建立強大的防護措施,阻擋各種威脅,包括惡意的內部人員(某些個案甚至是惡意的資料庫管理者DBA)

透明加密(TDE)限制:

- 單一資料庫供應商的解決方案無法應用到其他供應商上。

- 無法跨資料庫品牌或環境內其他區域執行中央管理。

- 只能加密資料庫的欄位(column)或資料表(table);配置文件(configuration file)、系統 log 和報告是未經加密的狀態。

關鍵重點:

- 雖然資料庫加密技術能滿足特定、戰略性的需求,但卻無法讓組織單位滿足多重環境(heterogeneous environment)的資安標準,因此可能讓企業組織面臨顯著的資安斷層。

Thales 相關解決方案:

- Vormetric DSM 集中管理系統 提供不同資料庫安全解決方案

- Vormetric 金鑰管理平台 可管理 TDE 的加密金鑰

部署這個加密方式時,需加入應用程式的邏輯,以管理應用程式內的資料加密或符記化(Tokenization)。

應用程式加密優點:

- 保護特定的資料子集,如資料庫欄位(field)

- 在應用層進行加解密,也就是資料在傳送和儲存前就能先加密

- 提供最強的保護,防止惡意的DBA和SQL資料隱碼攻擊(SQL-injection)

- 符記化(Tokenization)也能大幅降低 PCI DSS 的合規成本及經常管理費用

應用程式加密限制:

- 需與應用程式整合,因此得耗費開發成本及資源

關鍵重點:

- 應用程式加密在安全政策或合規要求特定資料防護時能發揮最大效益。此外,像符記化(Tokenization)和保留格式加密(format-preserving encryption, FPE)等變體也能減少對資料庫的影響。

- 經廣泛運用、具備以相關標準為基礎的 API 和簡單程式的解決方案可簡化應用程式的開發。

Thales 相關解決方案:

- Vormetric 應用程式加密 能簡化在既有應用程式進行加密的流程

- Vormetric 遮罩/符記化(Tokenization) 能簡化在既有應用程式進行符記化和動態資料遮罩的流程

White Paper : Selecting Encryption for “Data-At-Rest” In Back-End Systems: What Risks Are You Trying To Address

“By Derek E.Brink, CISSP, Vice President and Research Fellow, IT Security and IT GRC. This report will provide you with explanations and actionable information that will help you secure your most crucial asset, your data.”